Sapete cos’è la crittografia? Questa parola deriva dal greco e specificamente dall’unione di due parole: kryptós (nascosto) e graphía (scrittura), in poche parole è l’insieme di metodi per rendere illeggibile un messaggio, rendendo così impossibile la lettura di esso a persone “non autorizzate”.

E se state pensando che la crittografia è un qualcosa di moderno, nato insieme alla tecnologia, alla necessità di nascondere le informazioni sulla rete vi sbagliate di grosso. La crittografia è praticata fin dall’antichità (anche se con strumenti totalmente diversi da quelli di oggi), dalle popolazioni Ebree (codice di atbash), dagli Spartani (scitala) e perfino da Giulio Cesare tramite il cifrario di Cesare che rappressenta le basi della crittografia, seppur elementare.

Facendo un bel salto in avanti ci ritroviamo a parlare della guerre dello scorso secolo. Ebbene sì, molti sistemi di crittografia sono stati utilizzati durante le guerre mondiali, o durante la guerra fredda, per evitare così alle spie di impossessarsi di informazioni delicate.

Il tutto si è evoluto ed è diventato molto difficile, basti pensare alle tecniche di crittografia utilizzate ai nostri giorni, quelle presenti ormai in ogni dispositivo tecnologico.

Ormai molte di queste tecniche sono diventate quasi impossibili da decifrare in quanto usano chiavi di cifratura molto lunghe e quindi sicure. Una volta creato infatti un messaggio crittografato bisognerà avere la chiave di decifratura per rendere comprensibile questo messaggio, è il caso di quello che avviene quando si inserisce la password di rete. Pensate se non esistesse questa crittografia, basterebbe poco per impossessarsi di tutte le password. Infatti con programmi di sniffing potremmo vedere tutto in chiaro, è il caso che avviene quando si naviga su un sito HTTP.

Questo standard non utilizza crittografia e infatti vi basterà analizzare il vostro traffico per vedere tutto in chiaro, comprese password e email (provare per credere).

Questa crittografia è tanto sicura quanto utile. E’ proprio per questo che il GCHQ, Quartier generale del governo per le comunicazioni (UK), agenzia governativa che si occupa della sicurezza, nonché dello spionaggio e controspionaggio, nell’ambito delle comunicazioni, attività tecnicamente nota come SIGINT (SIGnal INTelligence) ha deciso di promuovere l’app Cryptoy sviluppata dagli studendi STEM (scienza, tecnologia, ingegneria e matematica) e di pubblicarla sul Play Store.

Link Download Cryptoy | Play Store

Come dice GCHQ l’app serve a stimolare gli adolescenti nel buttarsi nel mondo della crittografia e ad incoraggiarli nell’affrontare le nuove minacce di sicurezza informatica.

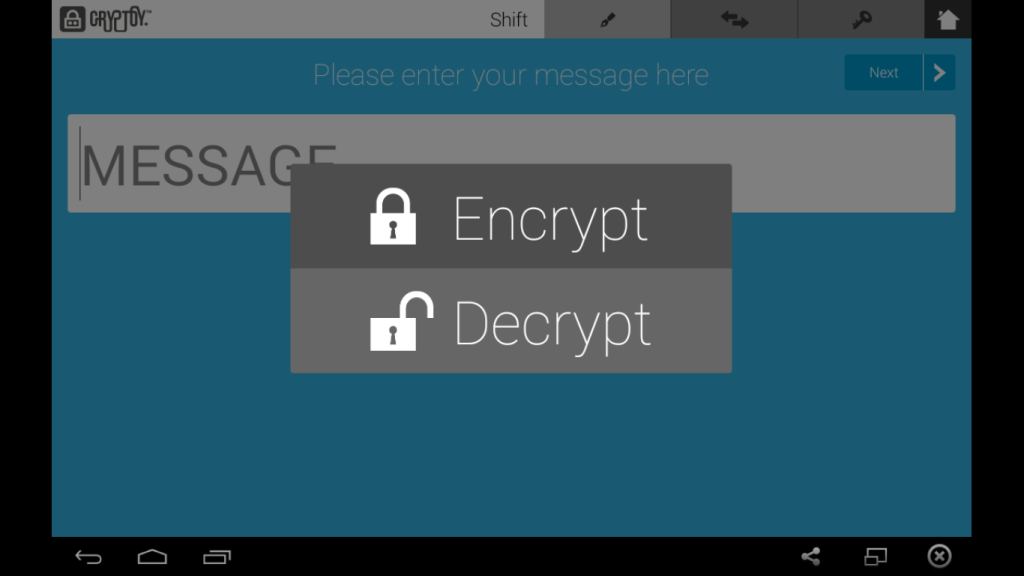

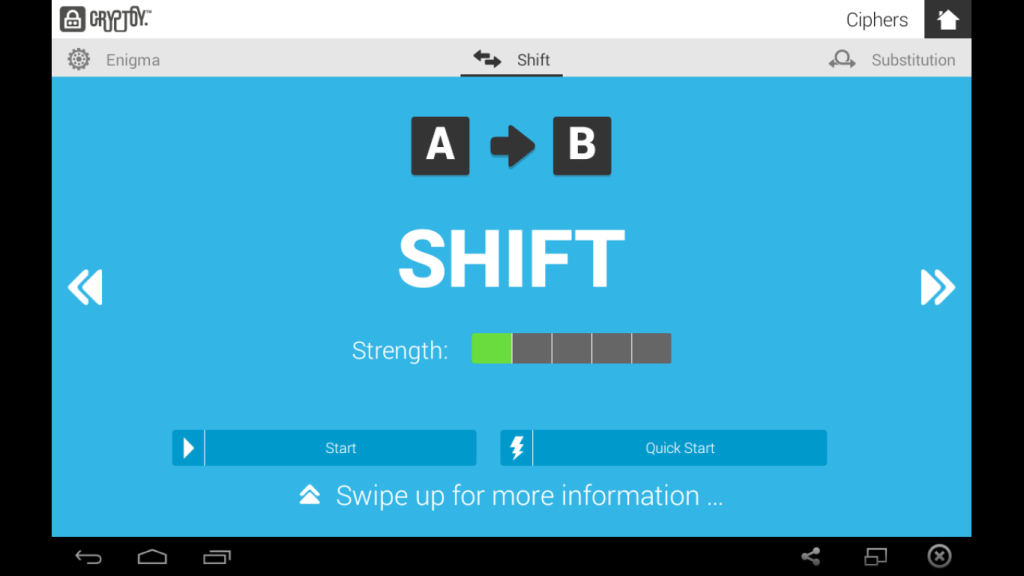

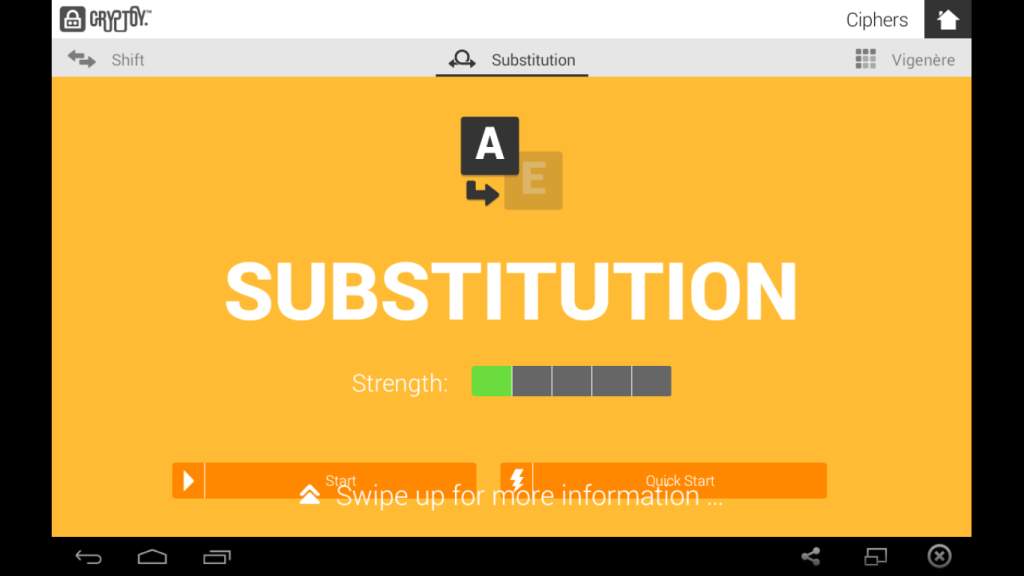

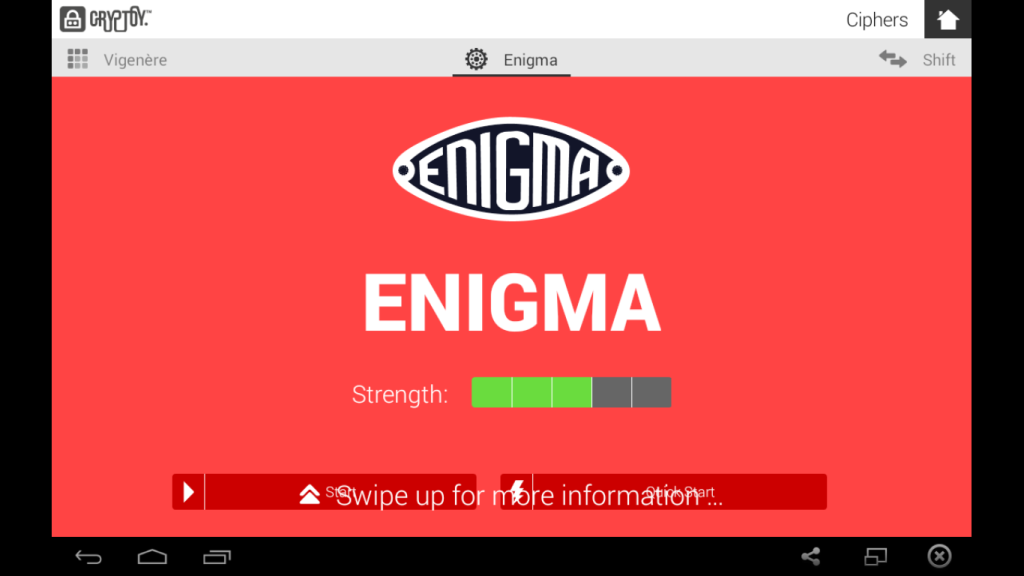

L’app presenta quattro metodi di crittografia base: SPOSTAMENTO, SOSTITUZIONE, VIGENERE, ENIGMA.Per ognuno di essi sono presenti delle informazioni, una breve storia e la matematica che entra in gioco. Tramite l’app Cryptoy e grazie a questi metodi di crittografia si possono crittografare i propri messaggi, decifrarli, condividerli sui social per sfidare i propri amici a decifrare i vostri messaggi. Inoltre potete analizzare le varie fasi che portano dal vostro messaggio a quello cifrato.

Ricordiamo che l’app è in inglese ed è disponibile solo per tablet.

Passiamo ora a vedere quali sono questi metodi di crittografia:

SPOSTAMENTO

Informazioni: Lo spostamento di cifra è un cifrario a sostituzione ed è una delle forme più semplici di crittografia. Funziona scambiando le lettere del testo con atre lettere presenti un certo numero di posizioni più in basso. A differenza di altri cifrari a sostituzioni la cifra del cambio deve mantenere un ordine alfabetico. Qusta è la stessa cosa di spostare le lettere dell’alfabeto in una nuova posizione senza cambiare l’ordine delle lettere. Ad esempio, la lettera ‘H’ crittografata con uno spostamento di +2 darebbe la lettera ‘J’ poichè essa si trova due posizioni dopo la lettera ‘H’.

Storia: Giulio Cesare notoriamente usava un cifrario a spostamento di -3 per crittografare le comunicazioni private mentre era un generale Romano. Ciò ha portato lo spostamento di cifra di -3 ad essere comunemente chiamato come il “Cifrario di Cesare” o “Spostamento di Cesare”.

Matematica: Per uno spostamento di cifra basta semplicemente spostare ogni lettera del tuo messaggio della stessa distanza attraverso l’alfabeto per ottenere la cifra. Così, se ‘A’ diventa ‘G’, ‘B’ sarà ‘H’, ‘C’ diventerà ‘I’ e così via. Ci sono solamente 26 algoritmi di spostamento, compreso quello in cui ogni lettera si sostituisce con se stessa. Questo fa dell’algoritmo un facile bersaglio in quanto un nemico potrebbe semplicemente provarli tutti.

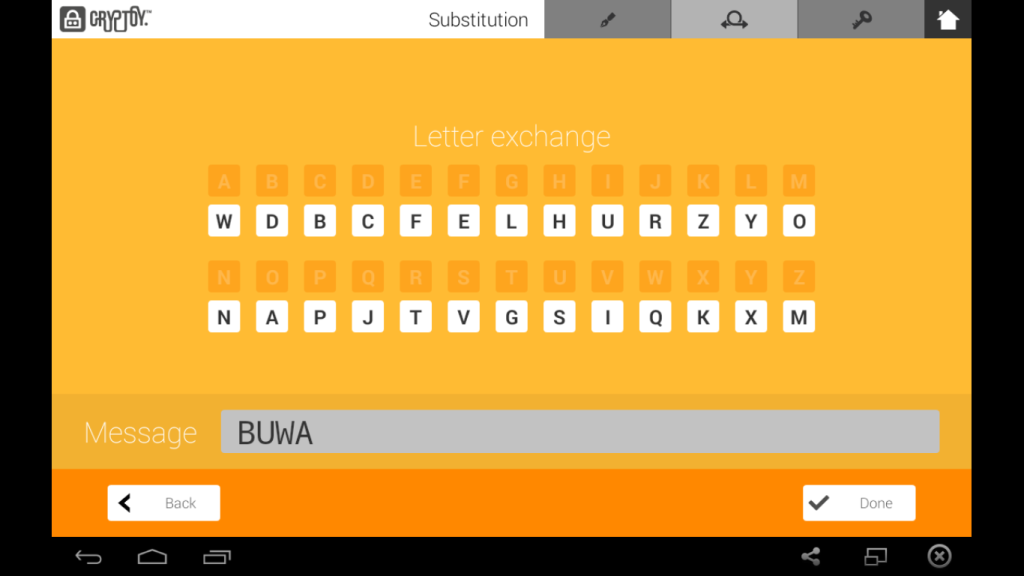

SOSTITUZIONE

Informazioni: La sostituzione di cifra è un semplice cifrario che può essere semplicemente eseguito su un foglio. Sostituisci ogni lettera dell’alfabeto con un’altra finchè tutte le lettere non sono state sostituite.

Storia: Un singolo cifrario a sostituzione non viene utilizzato da solo. Potrebbero esserci invece più alfabeti sostitutivi, e ogni lettera nel testo è sostituita con un alfabeto differente. Per essere più chiari, la prima lettera di un messaggio potrebbe essere sostituita con un cifrario a sostituzione, la seconda con uno diverso e così via. Oppure le lettere che occupano una posizione pari utilizzano tutte un cifrario a sostituzione, quelle che si trovano in una posizione dispari ne utilizzano un altro, facendo magari un ulteriore sostituzione fra consonanti e vocali. Questi erano conosciuti come cifrari poli-alfabetici, e furono utilizzati fra la Prima Guerra Mondiale e l’avvento dei computer.

Enigma è proprio uno di essi e ne parleremo più sotto.

Matematica: La sostituzione di cifra lavora crittografando ogni lettera con un’altra del cifrario. A primo impatto sembra che esso sia molto difficile da decodificare in quanto esistono milioni di possibili combinazioni diverse. Ma se si usa uno stesso cifrario per tutte le lettere del messaggio questa difficoltà nel trovare una soluzione crolla. Il metodo più facile per risolvere questo metodo di crittografia è contando la frequenza delle lettere. Le lettere che appaiono più frequentemente saranno le lettere più comuni ad esempio la ‘E’, la ‘A’ la ‘I’, la ‘O’ o la ‘N’, che sono le lettere più utilizzate nella nostra lingua, e non lettere come la ‘Z’e la ‘Q’ che sono le meno utilizzate.

Provando e sbagliando potrai trovare quale fra le opzioni dà la chiave di risoluzione del messaggio.

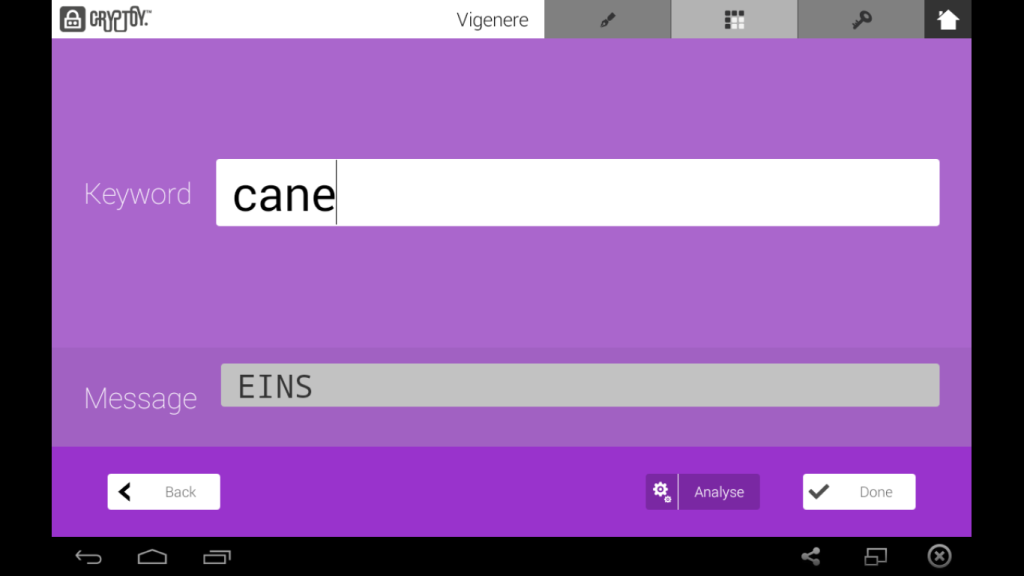

VIGENERE

Informazioni: Il cifrario di Vigenère è un cifrario basato su una parola chiave che usa una “Piazza di Vigenère” per crittografare il messaggio. La parola chiave è una password che viene utilizzata esclusivamente per crittografare il messaggio.Una “Piazza di Vigenère”è una griglia di 26 x 26 lettere, dove ogni riga equivale ad un diverso cifrario di spostamento.

Il cifrario di Vigenère è relativamente facile da utilizzare una volta che ci si è creati la piazza. Si allineano le colonne con la prima lettera nel tuo messaggio e la linea corrispondente con la prima lettera nella tua parola chiave. La lettera decifrata è la lettera presente nella poszione dove si intersecano linea e colonna. Basterà eseguire lo stesso procedimento per tutte le lettere del tuo messaggio. Ogni volta che decifri una nuova lettera, ti muovi in lungo di uno spazio nella tua parola chiave. Se raggiungi la fine della parola chiave, vai indietro e riprendi dall’inizio di essa.

Storia: Il processo del cifrario di Vigenère fu inventanto da Giovanni Battista Bellaso nel 1553, ma fu migliorato nel 19° secolo da Blaise de Vigenère. Per molti anni, esso fu conosciuto come il cifrario indecifrabile. I confederati lo utilizzarono durante la Guerra Civile Americano, nonostante il nickname di questo cifrario, l’Unione decifrava frequentemente i loro messaggi.

Nel 1854, lo scienziato informatico Charles Babbage ruppe una delle prime versione del cifrario ma non pubblicò il suo lavoro. Infine Friedrich Kasiki pubblicò un metodo completo per rompere il cifrario.

Matematica: Il cifrario di Vigenère lavora usando una parola chiave per ciclare attraverso una serie di cifrari di spostamento. Per esempio, se viene utilizzata una parola di chiave di 12 lettere, ogni 12° lettera è cifrata usando lo stesso cifrario di spostamento. Più è lunga la parola chiave utilizzata, più sarà difficile da decifrare il messaggio.

Se conosci la lungezza della parola chiave, puoi attaccare questo cifrario riscrivendo il messaggio criptato in un numero di colonne uguali alla lunghezza della parola chiave. Successivamente potrai contare la frequenza delle lettera in ogni colonna e rompere la crittografia come se dovessi farlo per un semplice cifrario di spostamento. A volte puoi trovare la lunghezza della parola chiave guardando le lettere che si ripetono nella frase; se ad esempio la chiave di cifratura è lunga 10 caratteri, noterai la ripetizione delle stesse lettere per un multiplo di 10 lettere.

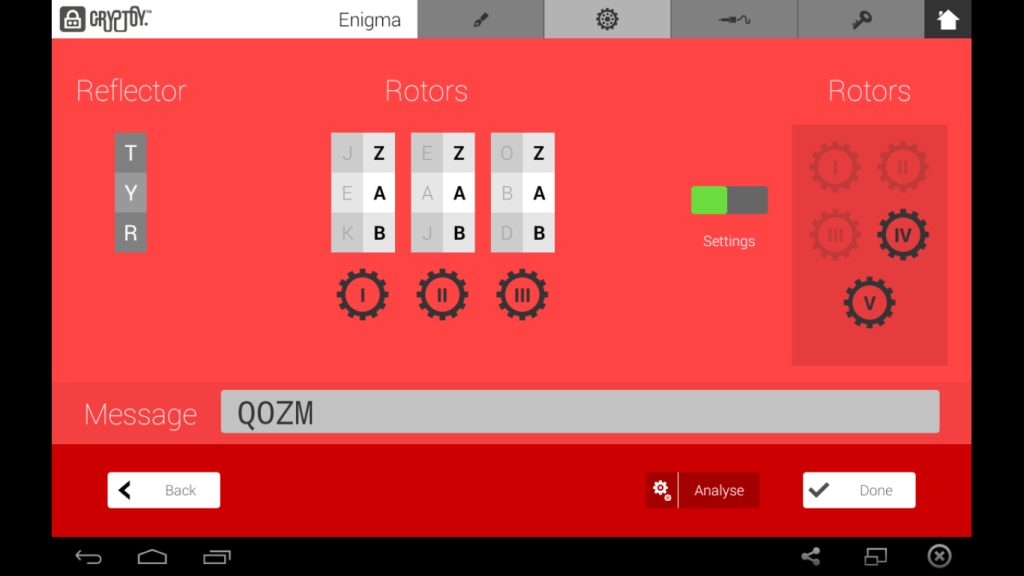

ENIGMA

Informazioni: Il cifrario Enigma si riferisce a un metodo particolare di cifratura che è generato da una macchina Enigma. C’è una famiglia di macchine Enigma che lavorano leggermente diversamente l’una dall’altra. Ogni macchina ha una selezione di rotori disponibili che permettono all’utente di impostare la macchina in modo univoco. L’utente della macchina preme un tasto sulla tastiera QWERTY presente all’inizio della macchina; questo crea un segnale dalla lettera premuta che passa attraverso i rotori. Il segnale seguirà una strada attraverso ogni rotore e dentro i riflettori dove viene riflettuta e mandata indietro tramite una diversa connessione, dopo il segnale ripasserà attraverso i tre rotori al contrario. Infine, illumina la lettera cifrata sul display della macchina.

Prima che ogni lettera successiva sia inserita i rotori ruotano di una posizione verso destra. Quando il rotore arriva ad una specifica posizione detta “tacca”, il rotore successivo ruoterà di uno e così via. La Germania Nazista aggiunse un complesso addizionale alla macchina che loro chiamarono “plugboard”. Questo permette all’utente di collegare fino a dieci cavi per scambiare le lettere prima che entrino nei rotori.

Per decifrare il messaggio, il ricevitore del messaggio ha bisogno di avere la macchina settata nello stesso modo del mittente. Questo include lo steso modello della macchina, gli stessi rotori nello stesso ordine, gli stessi riflettori e le stesse impostazioni dei rotori. Questo perchè il cifrario Enigma è un cifrario reciproco,cioè per ogni impostazione data, verranno abbinate due lettere.

Storia: La macchina Enigma fu progettata da un ingegnere tedesco, Arthr Scherbius, e inizialmente fu un manufatto destinato al commercio. Tuttavia, dopo tre anni dalla sua immissione nel mercato, la marina tedesca l’adottò come metodo della sicurezza delle proprie comunicazioni. L’esercito e l’aeronautica militare seguirono subito l’esempio. Dal momento in cui scoppiò la Seconda Guerra Mondiale fu scoperto che il cifrario Enigma era il device di crittografia tedesco primario.

Durante il periodo antecedente alla Seconda Guerra Mondiale e durante essa, il Regno Unito, la Polonia e la Francia lavorarono in unisono per rompere l’Enigma. Sebbene la versione commerciale dell’Enigma era stato infranto prima dell’inizio della Seconda Guerra Mondiale, le macchine militari continuarono ad essere sviluppate per diventare sempre più complesse. Il GC&CS (The Government Code & Cypher School) fece uno sforzo per industrializzare la rottura dell’Enigma. I matematici del GC&CS, Alan Turing e George Welchman, svilupparono una macchina elettromeccanica conosciuta come la Bomba. Questa divenne il metodo principale per recuperare le impostazioni dell’Enigma.

Matematica: Il cifrario Enigma è ancora una tecnica di crittografia abbastanza potente, anche per gli standard odierni. Questo perchè ci sono più di 150 miliardi di miliardi di modi diversi per configurare la macchina Enigma. Mentre questo è minore di uno standard per un cifrario di sostituzione, la macchina Enigma è più forte in quanto è riconfigurata per un differente cifrario di sostituzione per ogni lettera. Così anche un messaggio ripetitivo come “AAAA” darà come output un messaggio cifrato come “HFOQ”, dato che ogni “A” è stata cifrata usando un codice diverso.

Una conseguenza del design elettromeccanico della macchina Enigma era che nessuna lettera poteva essere cifrata a sua volta. Se ogni volta che la “A” era criptata in “H”, anche “H” era criptata in “A”. Questo era conveniente per gli utenti poichè rendeva la crittografia identica alla decrittografia, ma era allo stesso tempo una maggiore debolezza per il cifrario.

Questa debolezza e le conoscenze dei tipici modelli di messaggi usati dagli operatori tedeschi furono utilizzate dai matematici Polacchi e Britannici per rompere l’Enigma prima e durante la Seconda Guerra Mondiale. La macchina Bomba, originariamente ideata da Alan Turing e Marian Rejewski al Bletchley Park, fu usata per ridurre i miliardi delle possibile impostazioni ad un numero maneggevole per crittoanalisti per lavorarci contro.

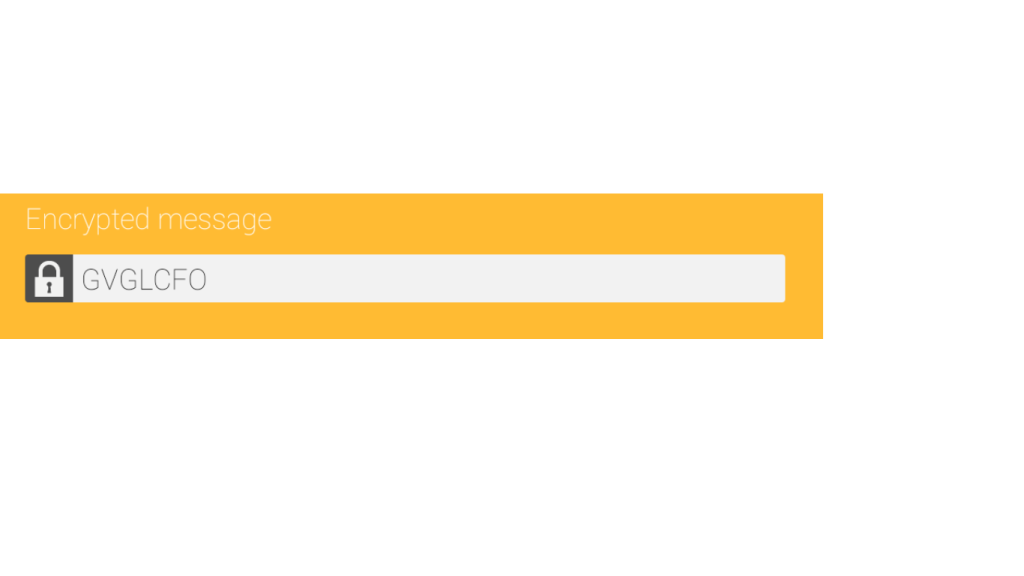

Scusate per il lungo articolo, spero infatti che vi sia piaciuto. Se avete dubbi o consigli non esitate a scriverci! Inoltre voglio sfidarvi a decifrare un messaggio tramite il metodo della sostituzione, fatemi sapere la soluzione nel box dei commenti!

Comments

Loading…